A criminalidade não dorme no ponto, e você também não deveria

Nota 📝

- Esta publicação surgiu de um complemento que fiz ao bom artigo 👮 Fraud Prevention - phishing/scam, da RavenaStar, e que acredito que poderia alcançar mais pessoas sendo publicando também em separado.

- Há, agora, diversas melhorias no texto/artigo que não estavam na resposta original à publicação dela

Uma sofisticação em Phishing que eu nunca havia antes visto

As práticas de phishing ficam cada vez mais sofisticadas, e isso nós sabemos. Dessa forma, fica aqui o alerta para uma nova (pra mim, pelo menos) prática que tenho visto.

Agora (não sei há quanto tempo, mas me deparei recentemente e fiquei maravilhado (além de puto, claro kkkkk)) eles estão utilizando a possibilidade de se inserir login e senha direto pela URL na barra de endereço do navegador, e utilizando isso para ludibriar as pessoas.

Exemplo:

Destrinchando o pulo do gato, caso cê não tenha sacado a sutileza...

Quando acessamos uma máquina por SSH, por exemplo, geralmente fazemos utilizando o formato ssh usuario@endereço-ip, certo?

Ocorre que é possível realizar autenticações desta forma em outros protocolos, e não só no SSH.

E o formato é usuario:senha@endereco-ip:porta

Então, o "pulo do gato" é que eles podem passar, literalmente, qualquer nome como sendo usuário (como o usuário "bradesco.com.br", por exemplo), e deixar o campo de senha em branco, e quando você bate o olho o que vc acha ser a URL autêntica em si é só o usuário forjado pra te enganar.

O que, pr'um usuário leigo (ou desatento), vai passar totalmente despercebido, pq ele n vai se ligar de olhar a URL toda, e aí... já era.

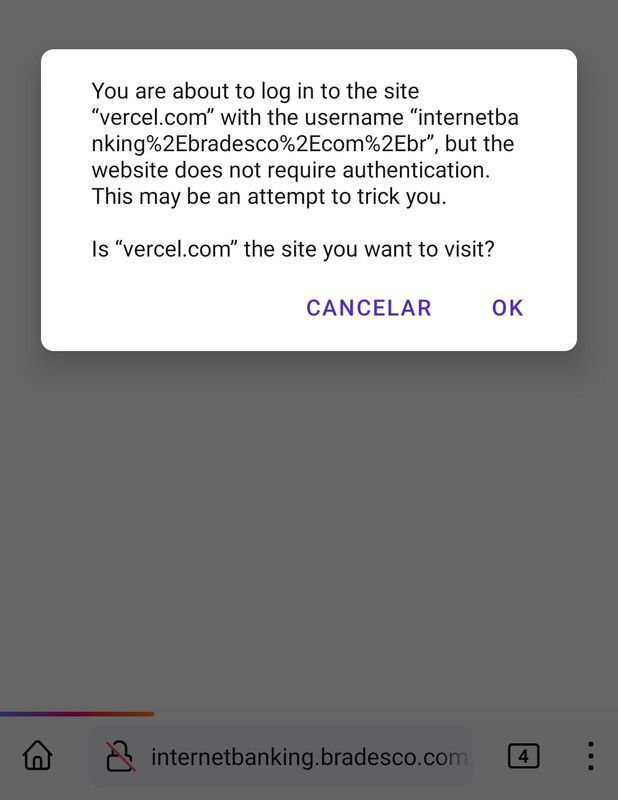

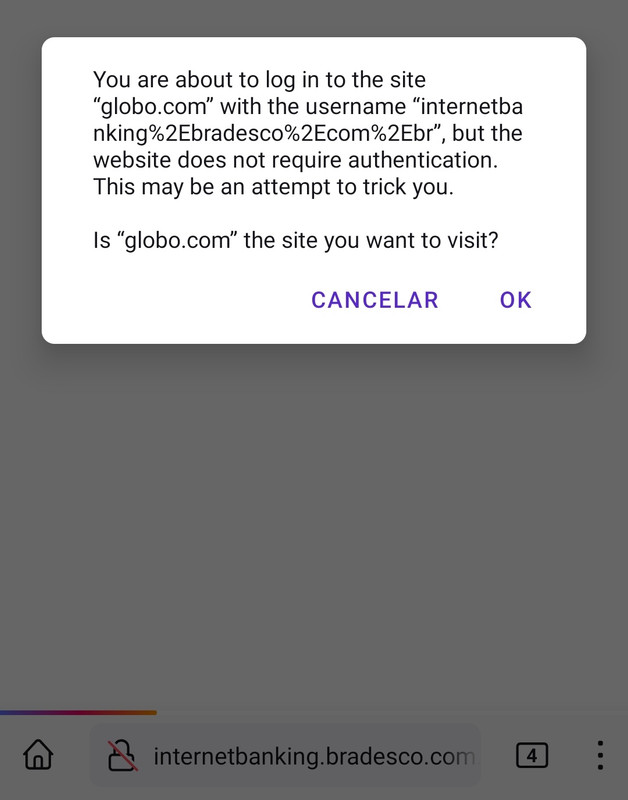

Eu experienciei alguns navegadores que já identificam que a URL contém uma autenticação que a página em si nem tá pedindo, e ele informa que algo está estranho.

Prova de Conceito

Vc pode testar seu navegador pegando algum link qualquer e fornecendo um usuário na URL, aí é possível ver se o seu navegador realiza o alerta, ou se não.

O Firefox para Android informa, como é possível ver abaixo:

- Dá uma olhada em como engana, na barra de endereço... Eu acessei o site da Globo, mas podia muito bem ser um site malicioso meu se passando pelo Bradesco.

Já o Brave (no Android, pelo menos), por outro lado, não detectou nada kkkk

Você pode testar sozinho, ou copiar e colar este

https://internetbanking.bradesco.com.br:@globo.com

Espero ter sido útil.

Vlw, galera!